Siber saldırganlar, yapay zekâ, otomasyon ve çeşitli teknikleri kullanarak yıkıcı sonuçlar yaratıyor. Veri ihlalleri ve bunlarla ilişkili maliyetler hızla artıyor. Ayrıca daha önce yaptıklarını yapmaya devam ediyor; saldırıları hızlandırmak için mevcut taktik, teknik ve prosedürleri (TTP’ler) güçlendiriyorlar. İlk erişim ile kaçış süresi arasındaki süre artık dakikalarla ölçülüyor. Bu yüzden saatler veya günler boyunca çalışmaya alışkın savunmacılar için de işlerin değişmesi gerekiyor. Siber güvenlik şirketi ESET atılması gereken adımları, alınması gerekenler önlemleri paylaştı.

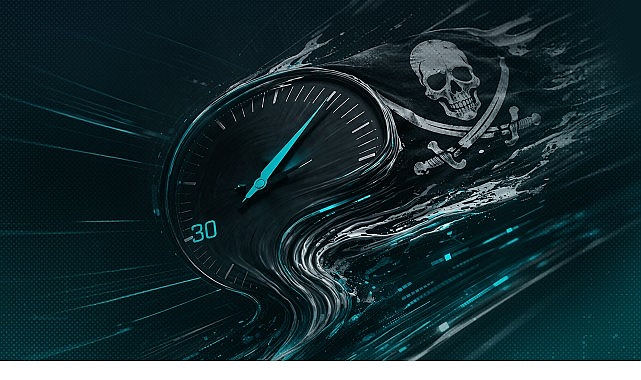

Yarım saatlik uyarı

Kaçış süresi önemlidir çünkü ağ savunucuları bu noktada rakiplerini durduramazlarsa ilk saldırı çok hızlı bir şekilde büyük bir olaya dönüşebilir. Yanal kaçış için geçen ortalama süre şu anda yaklaşık 30 dakika ve bir yıl öncesine göre yaklaşık %29 daha hızlı .

Harekete geçme süresinin hızla daralmasının birkaç nedeni vardır. Tehdit aktörleri çalışanların meşru kimlik bilgilerini çalma, kırma ve oltalama konusunda giderek daha iyi hâle geliyorlar. Zayıf, tekrar kullanılan ve nadiren değiştirilen parolalar, çok faktörlü kimlik doğrulama (MFA) eksikliği bu konuda onlara yardımcı oluyor. Ayrıca yardım masasını veya çalışanları taklit ederek yardım masasını arayarak parola sıfırlama vishing saldırılarında da daha başarılı hâle geliyorlar. Meşru oturum açma bilgileriyle herhangi bir dâhili alarmı tetiklemeden kullanıcı kılığına girebilirler. Şirket içi güvenlik araçlarından gizli kalarak ağlarda yer edinmek için uç cihazları hedef alan sıfırıncı gün istismarlarını kullanıyorlar. Keşif konusunda daha da ustalaşıyorlar; açık kaynak teknikleri ve yapay zekâ kullanarak, yüksek değerli hedefler hakkında kamuya açık bilgileri bulmak için web’i tarıyorlar. Saldırıları kolaylaştırmak ve sosyal mühendislik senaryoları tasarlamak için organizasyon yapısı, iç süreçler ve BT ortamı hakkında bilgi topluyorlar. Kimlik bilgilerini toplamak, mevcut kaynakları kullanmak ve hatta kötü amaçlı yazılım oluşturmak için yapay zekâ destekli komut dosyaları kullanarak istismar sonrası faaliyetleri otomatikleştiriyorlar.

Silo hâline gelmiş ekipler ve nokta çözümler arasındaki boşluklardan yararlanıyorlar.

Yapay zekâ ateşiyle ateşe karşı koymak

Saldırganlar, yüksek ayrıcalıklarla ağa erişebiliyor veya gözlemlenmeyen uç noktalarda gizli kalabiliyor ve ardından herhangi bir alarmı tetiklemeden yatay olarak hareket edebiliyorsa insan gücüyle verilen yanıt genellikle çok yavaş olacaktır. Sosyal mühendisliği sınırlamanız, şüpheli davranışların algılanmasını iyileştirmek için savunma duruşunuzu güncellemeniz ve yanıt sürelerini hızlandırmanız gerekir.

Yapay zekâ destekli genişletilmiş tespit ve müdahale (XDR) ile yönetilen tespit ve müdahale (MDR), şüpheli davranışları otomatik olarak işaretleyerek, bağlamsal verileri kullanarak uyarı doğruluğunu artırarak ve gerektiğinde düzeltme yaparak bu konuda yardımcı olabilir. Gelişmiş çözümler, uyarıları kümeleyerek ve aşırı yüklenmiş SOC ekipleri için otomatik yanıtlar oluşturarak da yardımcı olabilir; böylece ekipler, tehdit avcılığı gibi yüksek değerli görevlere zaman ayırabilir.

Uç noktalar, ağlar, bulut ve diğer katmanlar hakkında içgörüye sahip tek ve birleşik bir sağlayıcı, potansiyel saldırı yollarının tam görünürlüğü için nokta çözümler arasında var olan boşlukları da ortaya çıkarabilir. Bu tür araçların uç cihazları da görebildiğinden ve güvenlik bilgisi ve olay yönetimi (SIEM) ile güvenlik orkestrasyonu ve yanıtı (SOAR) araçlarınızla sorunsuz bir şekilde çalıştığından emin olun.

Tehdit istihbaratı ve tehdit avcılığı da yapay zekâ destekli saldırganlarla başa çıkmak için hayati önem taşır. Her ikisini de kullanan bir yaklaşım, ekiplerin önemli olan konulara odaklanmasına yardımcı olur: Saldırganların onları nasıl hedef aldığı ve bir sonraki adımda nereye yönelebileceği. Yapay zekâ ajanları zamanla bu görevlerin daha fazlasını otonom olarak üstlenerek yanıt sürelerini daha da hızlandırabilir.

Yapay zekâ desteğiyle inisiyatifi geri kazanabilirsiniz

Müdahale sürelerini hızlandırmanın yolları arasında şunlarda yer alıyor;

- Uç noktalar, ağ ve bulut ortamlarında sürekli izleme ve farkındalık,

- Şüpheli etkinlikleri ele almak için atılması gereken oturum sonlandırma, parola sıfırlama veya ana bilgisayar izolasyonu gibi otomatik adımlar ve uygun durumlarda, uyarıları araştırmak ve bir tehdidi hızlı bir şekilde kontrol altına almak için gerekli adımları belirlemek üzere insan değerlendirmesi ile birleştirilmiş otomatik analiz,

- Sıkı erişim kontrolleri sağlamak ve saldırıların etki alanını en aza indirmek için en az ayrıcalıklı erişim politikaları, mikro segmentasyon ve Zero Trust’ın diğer özellikleri,

- Parola yöneticisinde yönetilen ve kimlik avına dayanıklı MFA ile desteklenen güçlü, benzersiz kimlik bilgilerine dayalı gelişmiş kimlik odaklı güvenlik,

- Güncellenmiş yardım masası süreçleri (ör. bant dışı geri aramalar) ve etkili farkındalık eğitimi dâhil olmak üzere vishing önleme adımları,

- Giriş sırasında otomatik parola tahmin saldırılarını engelleyen kaba kuvvet koruması,

- Silah olarak kullanılabilecek, ifşa olmuş çalışan ve şirket bilgilerini tespit etmek için sosyal medya ve dark web’in sürekli izlenmesi,

- LOTL davranışını tespit etmek ve engellemek için bellekte “ortaya çıkan” komut dosyaları ve süreçlerin izlenmesi,

- Sıfırıncı gün istismar tehditlerini azaltmak için şüpheli dosyaların bulut sanal ortamında çalıştırılması.

Bu adımların hiçbiri tek başına sihirli bir çözüm değildir. Ancak saygın bir tedarikçinin sunduğu yapay zekâ destekli MDR/XDR ile birleştirildiğinde, ağ savunucularının inisiyatifi yeniden ele almalarına yardımcı olabilirler. Bu bir silahlanma yarışı olabilir ancak temelde sonu görünmeyen bir yarış. Bu da yetişmek için zaman olduğu anlamına gelir.

Kaynak: (BYZHA) Beyaz Haber Ajansı